����ݷ�ʽ���x���������E �Ѹ�Ⱦ30�f(w��n)�W(w��ng)��

7��20����Ϣ����������ǹ�˾������W(w��ng)��l(f��)���A(y��)���������һ��(g��)���顰��ݷ�ʽ���x���IJ����ڿ��ق�������������Ŀǰ���г��^(gu��)30�f(w��n)�W(w��ng)��Ⱦ������������ư�ȫϵ�y(t��ng)�ѽ�(j��ng)�ث@ԓ������180����(g��)׃�N����������ÿ�씵(sh��)ʮ��(g��)׃�N���ٶȯ������ӡ�

���ǰ�ȫ���ұ�ʾ���ԓ�����ą���֮̎���ڣ���������ܛ����������0day©������ж���X��(hu��)�Ԅ�(d��ng)��U�P���Ƅ�(d��ng)Ӳ�P����֙C(j��)���O(sh��)���Ќ���ɂ�(g��)�����ļ���WTR12341.Tmp����(sh��)���S�C(j��)׃����������Copy of shortcut to�Ŀ�ݷ�ʽ��������(d��ng)�@Щ����U�P�õ��e����X�õĕr(sh��)����������Ñ�ֻҪ����U(xi��n)�P���g�[���������͕�(hu��)�Ԅ�(d��ng)�\(y��n)������ٴθ�Ⱦ�����^��һ��U�P���ж���������

���tȦ��(bi��o)���ľ���U�P�еĎ����ļ����@�ӵ�U�P�Ñ�һ���͕�(hu��)�ж���

��(j��)�����������ԓ�����I�����������S��realtek�Ĕ�(sh��)�ֺ������ܶ���������ܛ����(hu��)���䮔(d��ng)������ܛ�������^(gu��)���Ķ��g�ӌ�(d��o)����ԓ�����ķ��E����ᘌ�(du��)ԓ��������������ǚ���ܛ���Ԏ�����(qi��ng)��ľ�R�О������������o(w��)������(j��)����ȫ��r�ء���ݷ�ʽ���x��������δ֪׃�N����

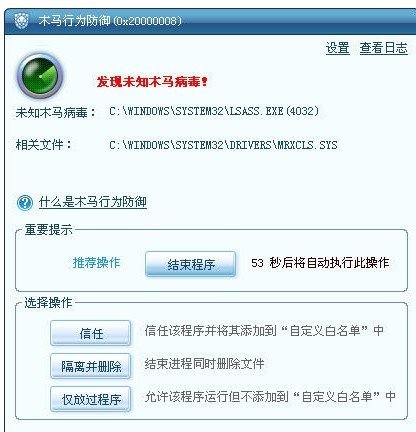

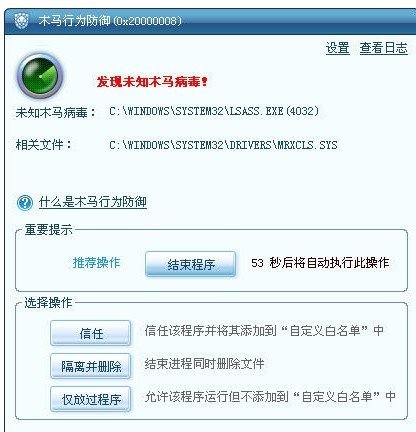

�����M(j��n)���Ñ���X���������(hu��)��ϵ�y(t��ng)��system32Ŀ���(chu��ng)��WINSTA.EXE��Ȼ��(d��ng) %System32%\lsass.exe����������aע��ԓ�M(j��n)�������Ȼ��ͨ�^(gu��)lsass.exeጷ��(q��)��(d��ng)����mrxcls.sys��mrxnet.sys��ϵ�y(t��ng)�(q��)��(d��ng)Ŀ��������������ጷŵăɂ�(g��)�(q��)��(d��ng)���I����realtec�Ĕ�(sh��)�ֺ����������

�����(q��)��(d��ng)���d�����������(hu��)Hookϵ�y(t��ng)��(n��i)��ģ�K�������߀��(hu��)ö�e�Ñ��Ŀ��Ƅ�(d��ng)�O(sh��)�䣬����(chu��ng)��һ��(g��).lnk�ļ������ԓ�ļ�����ܛ��.lnk�ļ�©�����Ñ���ͨ�^(gu��)�YԴ�������鿴��������lnk�ļ���Ŀ䛕r(sh��)�������������(hu��)�\(y��n)�������

��(j��)Ϥ�������ư�ȫϵ�y(t��ng)����ث@ԓ�ӱ��ĕr(sh��)�g��2010-7-8 22��05��������Ҿ����ڵ�һ�r(sh��)�g���ư�ȫϵ�y(t��ng)�Ԅ�(d��ng)�������(k��)����ֹ�l(f��)��r(sh��)ֹ���������ư�ȫϵ�y(t��ng)�ѽ�(j��ng)�ث@��ԓ������180����(g��)�ӱ��������

ᘌ�(du��)����ݷ�ʽ���x�������������������яV�W(w��ng)��(y��ng)��ȡ���´�ʩ��

1.���ÿ��Ƅ�(d��ng)�惦(ch��)�O(sh��)����Ԅ�(d��ng)���Ź��������

2.�ڲ���U(xi��n)�P�ȿ��Ƅ�(d��ng)�惦(ch��)���O(sh��)��r(sh��)�������I�{(di��o)�Ú���ܛ��������������ٴ��_�鿴�ļ������

3.���b���ǚ���ܛ����������(j��)�����°汾������ɏصײ隢ԓ������������֪׃�N���������(qi��ng)�ҽ��h�_����ľ�R�О�����������������ԓ���ܲ��Ä�(d��ng)�B(t��i)�������g(sh��)�������ȫ��r��ԓ������δ֪׃�N���